nginx (moottori x) on avoimen lähdekoodin, yhden ihmisen käänteinen proxy- ja postin välityspalvelin sekä tehokas ja kevyt web (HTTP) palvelin Linuxille, BSD: lle ja Windowsille käyttöjärjestelmät. Sen kehittäjä kuvailee sitä, että lähetyskriittisissä ympäristöissä on plus.

Ominaisuudet yhdellä silmäyksellä

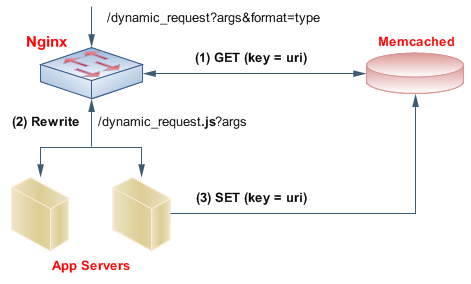

Tärkeimpiin kohteisiin kuuluu nopeutettu käänteinen proxying, jossa välimuistiin tallennettu nopeus, SCGI-, FastCGI-, uwsgi- ja memcached-palvelimien välimuisti, modulaarinen arkkitehtuuri sekä TLS SNI- ja SSL-tuki.

Postin välityspalvelimella on tuki SSL (Secure Sockets Layer), STLS, STARTTLS-salattuja protokollia, useita IMAP-, POP3- ja SMTP-tunnistusmenetelmiä, käyttäjän uudelleenohjausta POP3- tai IMAP-palvelimiin sekä käyttäjän tunnistus ja yhteys uudelleenohjaus . Muiden mielenkiintoisten ominaisuuksien lisäksi voimme mainita tuen kqueue, sendfile, File AIO, DIRECTIO, accept-filters ja paljon muuta.

Se voi käsitellä useita SSI-inclusioita samanaikaisesti yhdellä verkkosivulla, jos niitä hallitaan FastCGI: lla tai proxied-palvelimilla. Lisäksi HTTP-palvelinohjelma tukee HTTP-referenssin, MP4- ja FLV-suoratoiston, sulautetun Perl: n, vastausprosenttirajoituksen, 3xx-5xx-virhekoodien uudelleenohjauksen sekä liitännäisliitännän ja pidättävän yhteyden tukemista.

Palvelimet indeksi- ja staattiset tiedostot

Ohjelmisto voi palvella sekä indeksi- että staattisia tiedostoja, antaa käyttäjille vikaturvallisuuden ja yksinkertaisen kuormituksen tasapainotuksen, erilaiset suodattimet, kuten XSLT, gzipping, SSI, kuvamuunnokset, kapeat vastaukset ja tavualueet.

Koska se tarjoaa helpon, loogisen ja joustavan kokoonpanon, useat tunnetut verkkosivustot käyttävät nginx-ohjelmistoa toimittamaan käyttäjilleen korkealaatuisia ja ainutlaatuisia tietoja. Näistä mainittakoon Wordpress.com, Netflix ja FastMail.FM.

Tuetut käyttöjärjestelmät

Tällä hetkellä nginx on testattu onnistuneesti Linux 2.2-3 (32-bit), Linux 2.6-3 (64-bit), FreeBSD 3-10 (32-bit), FreeBSD 5-10 (64- bittinen), Solaris 9 (32-bittinen), Solaris 10 (32-bittinen ja 64-bittinen), AIX 7.1 (PowerPC), HP-UX 11.31 (IA64), Mac OS X (PowerPC ja 32- , ja Windows Server 2003.

Mitä uutta on tässä versiossa:

- nginx-1.12.0 vakaa versio on julkaistu ja sisältää uusia ominaisuuksia ja korjauksia 1.11 .x mainline branch - mukaan lukien muuttujien tuki ja muut parannukset stream-moduulissa, HTTP / 2-korjaukset, tuki useille eri tyyppisille SSL-varmenteille, parannetut dynaamiset moduulit ja muut.

Uutta versiossa:

- nginx-1.12.0 vakaa versio on julkaistu, ominaisuudet ja virheenkorjaukset 1.11.x päälinja-alalta - mukaan lukien muuttujien tuki ja muut parannukset stream-moduuliin, HTTP / 2-korjaukset, tuki useille eri tyyppisille SSL-sertifikaateille, parannetut dynaamiset moduulit ja muut.

Uutta versiossa 1.8.1:

- Turvallisuus: DNS-palvelimen vastauksen käsittelyn aikana saattaa ilmetä virheellinen osoittimen dereference, jos "resolver" joka mahdollistaa DNS-palvelimen UDP-paketit aiheuttamaan segmentoitumisviat työntekijän prosesseissa (CVE-2016-0742).

- Turvallisuus: CNAME-vastauksen käsittelyn aikana saattaa ilmetä käytön jälkeinen tila, jos "resolver" käyttämistä käytettiin, jolloin hyökkääjä, joka kykenee laukaisemaan nimeä, aiheuttaisi segmentoitumisvirheen työntekijän prosessissa tai jolla voi olla mahdollisesti muita vaikutuksia (CVE-2016-0746).

- Turvallisuus: CNAME-resoluutiota ei rajoitettu riittävästi, jos "resolver" (CVE-2016-0747). Käyttämällä tätä direktiiviä käytettiin hyökkääjää, joka kykenee laukaisemaan mielivaltaisen nimenselvityksen aiheuttamaan liiallista resurssien kulutusta työntekijäprosesseissa.

- Bugikorjaus: "proxy_protocol" "Kuuntele" -parametri. direktiivi ei toimi, ellei sitä ole määritelty ensimmäisessä "kuuntele" kuuntelupistokkeelle.

- Bugikorjaus: nginx ei välttämättä käynnistä joitain vanhoja Linux-versioita; virhe oli ilmestynyt 1.7.11.

- Virheenkorjaus: segmenttihäiriö saattaa ilmetä työntekijän prosessissa, jos & quot; try_files & quot; ja "alias" direktiivejä käytettiin säännöllisessä lausekkeessa annetussa paikassa; virhe oli ilmestynyt 1.7.1.

- Bugikorjaus: kokeiluversion & quot; try_files & quot; säännöllinen lauseke antama sisäkkäisen sijainnin sisältävä direktiivi toimisi virheellisesti, jos "alias" direktiiviä käytettiin ulkoisessa paikassa.

- Virheenkorjaus: "otsake lähetetty jo & quot; hälytykset saattavat näkyä lokissa käytettäessä välimuistia; virhe oli ilmestynyt 1.7.5.

- Virheenkorjaus: segmenttihäiriö saattaa ilmetä työntekijän prosessissa, jos eri ssl_session_cache-asetuksia käytetään eri virtuaalisissa palvelimissa.

- Bugikorjaus: "päättyy" direktiivi ei ehkä toimi, kun käytetään muuttujia.

- Bugikorjaus: jos nginx on rakennettu ngx_http_spdy_modulen kanssa, SPDY-protokollaa oli mahdollista käyttää, vaikka "spdy" "Kuuntele" -parametri. direktiiviä ei ole määritelty.

Uutta versiossa 1.8.0:

- Sisältää useita 1.7.x haara - kuten hash-kuormitustasapainotusmenetelmä, SSL-varmennustodistuksen varmennus, kokeellinen säikeiden tuki, proxy_request_buffering ja paljon muuta.

Uutta versiossa 1.7.8:

- Muuta: nyt "If-Modified-Since", "If-Range" jne. asiakkaan pyynnöstä otsikkorivit viedään backendille välimuistiin, jos nginx tietää etukäteen, ei välimuistissa (esim. kun käytetään proxy_cache_min_uses).

- Muuta: nyt kun proxy_cache_lock_timeout nginx lähettää pyynnön backendille, jossa välimuisti ei ole käytössä; uudet direktiivit "proxy_cache_lock_age", "fastcgi_cache_lock_age", "scgi_cache_lock_age" ja "uwsgi_cache_lock_age" määritä aika, jonka jälkeen lukko vapautetaan, ja toinen yritys välittää vastauksen välimuistiin.

- Muuta: & quot; log_format & quot; direktiiviä voidaan käyttää vain http-tasolla.

- Ominaisuus: "proxy_ssl_certificate", "proxy_ssl_certificate_key", "proxy_ssl_password_file", "uwsgi_ssl_certificate", "uwsgi_ssl_certificate_key" ja "uwsgi_ssl_password_file" direktiivejä. Kiitos Piotr Sikoralle.

- Ominaisuus: nyt on mahdollista vaihtaa nimettyyn paikkaan käyttämällä & quot; X-Accel-Redirect & quot ;. Kiitos Toshikuni Fukaya.

- Ominaisuus: nyt & quot; tcp_nodelay & quot; direktiivi toimii SPDY-yhteyksillä.

- Ominaisuus: uudet direktiivit vim syntax highliting skripteissä. Kiitos Peter Wu.

- Bugikorjaus: nginx jätti huomiotta & quot; s-maxage & quot; arvo "Cache-Control" backend vastaus otsikkorivi. Kiitos Piotr Sikoralle.

- Bugikorjaus: ngx_http_spdy_module. Kiitos Piotr Sikoralle.

- Bugikorjaus: & quot; ssl_password_file & quot; kun käytössä on OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Bugikorjaus: ilmoitukset "jo lähetetty otsake" ilmestyi lokeihin, jos "post_action" direktiiviä; virhe oli ilmestynyt 1.5.4.

- Bugikorjaus: hälytykset & quot; http -lähtöketju on tyhjä & quot; saattaa näkyä lokeissa, jos & quot; postpone_output 0 & quot; SSI: n kanssa käytettiin direktiiviä.

- Bugikorjaus: & quot; proxy_cache_lock & quot; direktiivi SSI: n subrequestillä. Kiitos Yichun Zhangille.

Uutta versiossa 1.6.2:

- Suojaus: SSL-istuntoja ei voitu käyttää uudelleenkäytettävissä yhteyksissä, jos jaettua SSL-istunnon välimuistia tai samaa TLS-istuntosalipainiketta käytettiin useille "palvelimelle" (CVE-2014-3616). Antoine Delignat-Lavaudin ansiosta.

- Virheenkorjaus: pyynnöt saattavat jäädä, jos resolveria käytetään ja DNS-palvelin palauttaa epämuodostuneen vastauksen; virhe oli ilmestynyt 1.5.8.

- Virheenkorjaus: pyynnöt saattavat jäädä, jos käytettiin resolveria ja DNS-pyynnöstä tapahtui aikakatkaisu.

Uutta versiossa 1.6.1:

- Turvallisuus: pipetoituja komentoja ei poistettu STARTTLS-komennon SMTP-välityspalvelimessa (CVE-2014-3556); vika oli ilmestynyt 1.5.6. Kiitos Chris Boultonille.

- Bugikorjaus: $ uri -muuttuja saattaa sisältää roskat palautettaessa virheitä koodilla 400. Kiitos Sergey Bobrov.

- Bugikorjaus: & quot; none & quot; parametri "smtp_auth" direktiivi; vika oli ilmestynyt 1.5.6. Kiitos Svyatoslav Nikolskille.

Uutta versiossa 1.6.0:

- Tämä vakaa versio sisältää monia 1.5.x-päälinja-alaltaan uusia ominaisuuksia, mukaan lukien erilaiset SSL-parannukset, SPDY 3.1 -tuki, välimuistin voimassaolon jatkaminen ehdollisten pyyntöjen, valtuutuspyyntömoduulin ja paljon muuta.

Uutta versiossa 1.4.7:

- Turvallisuus: työntekijän prosessi käsitellessään ngx_http_spdy_modulen erityistä muotoilua pyyntöä, joka voi johtaa mielivaltaiseen koodin suorittamiseen (CVE-2014-0133). Kiitos Lucas Molas, tutkija Programa STIC, Fundacion Dr. Manuel Sadosky, Buenos Aires, Argentiina.

- Bugikorjaus: "fastcgi_next_upstream" direktiivi. Kiitos Lucas Molasille.

Uutta versiossa 1.4.6:

- Bugikorjaus: "client_max_body_size" Direktiivi ei välttämättä toimi, kun lukee pyyntöelintä käyttäen chunked-siirtokoodausta; vika oli ilmestynyt 1.3.9. Kiitos Lucas Molasille.

- Virheenkorjaus: segmenttihäiriö voi ilmetä työntekijäprosessissa, kun proksoidaan WebSocket-yhteyksiä.

Uutta versiossa 1.4.5:

- Bugikorjaus: $ ssl_session_id -muuttuja sisälsi kokonainen istunto, joka oli sarjoitettu pelkästään istuntotunnuksen sijaan. Kiitos Ivan Rististä.

- Virheenkorjaus: asiakkaan yhteydet voidaan sulkea välittömästi, jos viivästetty hyväksyntä on käytössä; virhe oli ilmestynyt 1.3.15.

- Bugikorjaus: hälytykset "zero size buf in output" saattaa näkyä lokeissa proxyingin aikana; virhe oli ilmestynyt 1.3.9.

- Bugikorjaus: segmentointi vika saattaa esiintyä työprosessi jos ngx_http_spdy_module käytettiin.

- Bugikorjaus: empiirisenä WebSocket yhteydet saattavat roikkua heti kättelyn jos valitset, kyselyn, tai / dev / kyselyn menetelmiä käytettiin.

- Virheenkorjaus: aikakatkaisu saattaa ilmetä, kun lukee asiakaspyyntöelintä SSL-yhteydessä käyttäen chunked-siirtokoodausta.

- Virheenkorjaus: muistin vuotaminen nginx / Windowsissa.

Uutta versiossa 1.4.4:

- Tämä tiedote esittelee korjauksen pyynnön linjan jäsennys haavoittuvuus nginx 0.8.41 - 1.5.6, jonka Ivan Fratric löysi Google Security -tiimistä (CVE-2013-4547).

Uutta versiossa 1.5.0:

- Turvallisuus: työprosessissa voi esiintyä pinoon perustuvaa puskurin ylivuotoa käsitellessä erityistä muotoilua pyyntöä, joka voi johtaa mielivaltaiseen koodin suorittamiseen (CVE-2013-2028); vika oli ilmestynyt 1.3.9. Kiitos Greg MacManus, iSIGHT Partners Labs.

Kommentteja ei löytynyt